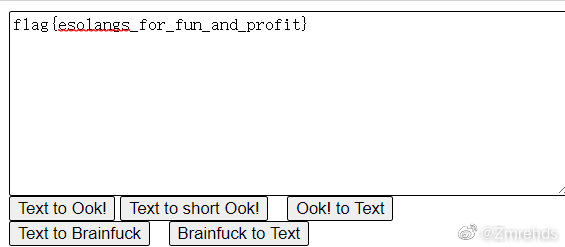

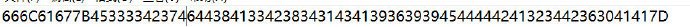

base64÷4

得到一串码 直接丢进cy

something_in_image

直接010打开得到flag

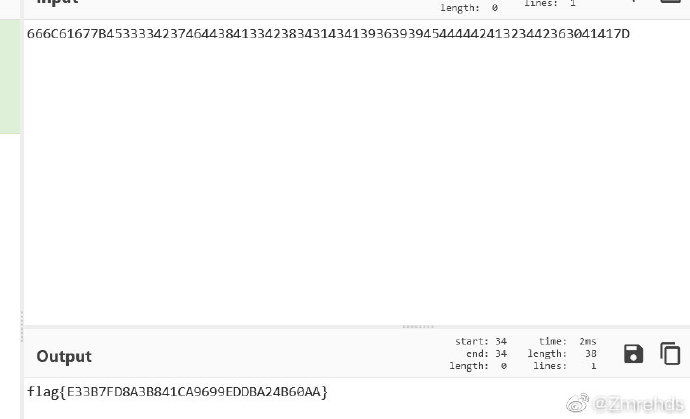

wireshark-1

下下来一个装有流量包的zip文件 wireshark打开流量包

搜索flag

得到

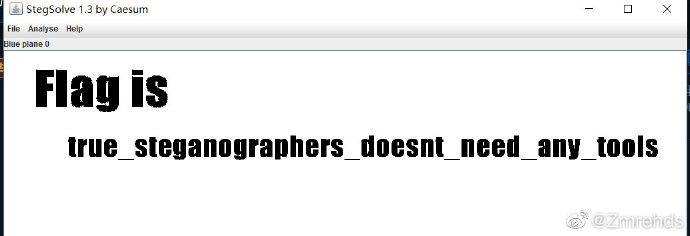

pure_color

得到一个全空白的图片

用stegsolve看看

得到flag

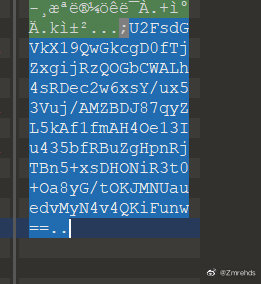

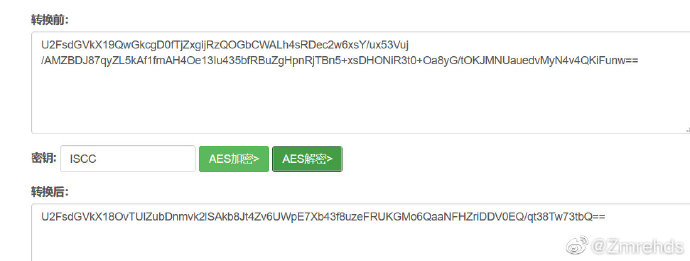

Aesop_secret

下下来一个gif ps打开得到ISCC,尝试下不是flag

010打开

在最后得到一段字段

AES解密 密码是ISCC

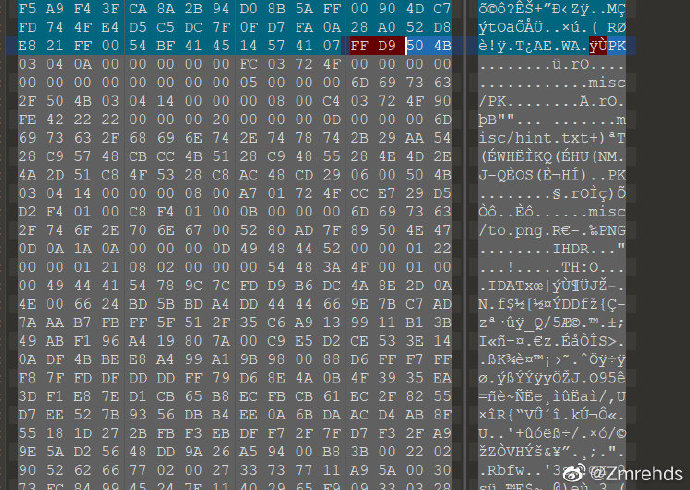

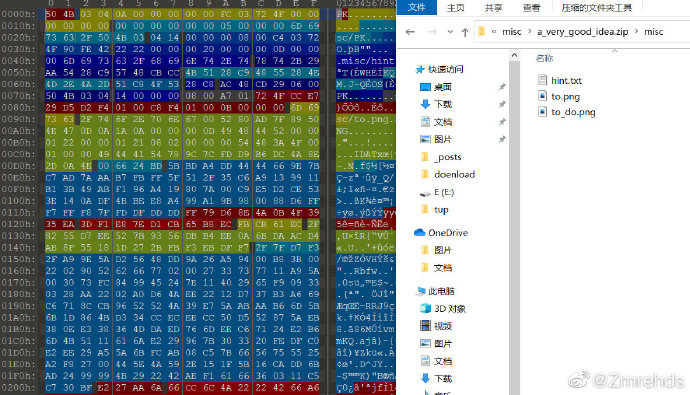

a_good_idea

用010打开,看下来发现有点长,一个有两个文件,在text里面看到PK,这不是有zip,直接把前面的都删掉,得到一个zip

还有两张图片,猜测应该用stegsolve合并,然后用ps调色

用QR解二维码得到flag

Training-Stegano-1

直接记事本打开,直接得到flag

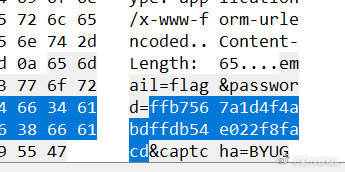

can_has_stdio?

五角星,有几个字符

百度知道是brainfuck语言

解密网站https://tool.bugku.com/brainfuck/?wafcloud=2